機能一覧・導入の流れ

WAF『Scutum』は、システム構成も防御機能も明確。

Webセキュリティ専門家の豊富な知見と、膨大な攻撃データの分析から、 効果的な要素を無駄なく選び抜きました。

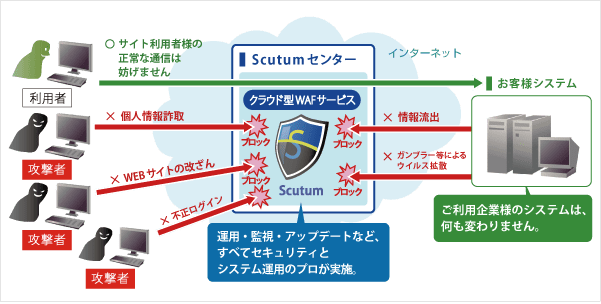

システム構成

エンドユーザからお客様サイトへの通信を、DNS変更によりそのままScutumセンターで中継し、その過程で不正な通信を監視・遮断します。

主要機能一覧

| 1 | ブロック機能 | Webサイトに対する攻撃と思われる通信を遮断する機能 |

|---|---|---|

| 2 | モニタリング機能 | Webサイトに対する攻撃と思われる通信を記録する機能 (通信自体は遮断されません) |

| 3 | 防御ログ閲覧機能 | ブロック(モニタリング)した通信をログとして保存し、閲覧できる機能 |

| 4 | レポート機能 | 下記の内容を管理画面上で報告する機能

|

| 5 | ソフトウェア更新機能 | 防御機能等を向上させるため、ソフトウェアを更新する機能 |

| 6 | 防御ロジック更新機能 | 防御効果の向上を図るため、不正な通信パターンを随時最新の状態に更新する機能 |

| 7 | 特定URL除外機能 | Webサイト中のWAF機能を利用したくない箇所を防御対象から除外する機能 |

| 8 | IPアドレスの拒否/許可設定機能 | 特定のIPアドレスからの通信を拒否、もしくは特定のIPアドレスからの通信のみ許可する機能 |

| 9 | 脆弱性検査用IPアドレス管理機能 | Webサイトへの脆弱性診断等を行う際、設定したIPアドレスからの通信についてブロック/モニタリングを行わない機能 |

| 10 | SSL/TLS通信機能 | 暗号化された通信についても解読し、防御する機能 |

| 11 | API機能 | Scutumで検知した防御ログや詳細な攻撃リクエスト内容をAPI経由で取得できる機能 |

オプションとして、多数IPアドレスからのDDoS攻撃を防御する「Scutum DDoS対策サービス」や、キャプチャ認証をScutum導入サイト内に追加する「キャプチャ認証追加機能」もご用意しております。

Scutumが防御できる主な攻撃

| 攻撃区分 | 攻撃名称 |

|---|---|

| 認証 | 総当り |

| パスワードリスト攻撃 | |

| クライアント側での攻撃 | クロスサイトスクリプティング |

| CSRF(クロスサイトリクエストフォージェリ)※1 | |

| コマンドでの実行 | SQLインジェクション |

| バッファオーバーフロー | |

| OSコマンドインジェクション | |

| XPathインジェクション | |

| 書式文字列攻撃 | |

| LDAPインジェクション | |

| SSIインジェクション | |

| リモートファイルインクルージョン | |

| 安全でないデシリアライゼーション(Java/PHP) | |

| 情報公開 | ディレクトリインデクシング ※1 |

| 情報漏えい | |

| パストラバーサル | |

| リソースの位置を推測 | |

| XXEの脆弱性を狙った攻撃 | |

| 特定ミドルウェア/フレームワーク等を狙った攻撃 | ShellShock攻撃 |

| Apache Struts2の脆弱性を狙った攻撃 (OGNLインジェクションなど) |

|

| POODLE攻撃 | |

| SSL BEAST攻撃 | |

| HTTPリクエストスマグリング | |

| マルウェア拡散 | ドライブバイダウンロード攻撃 ※2 (ガンブラーによるウイルス拡散など) |

| サービス運用妨害 | プラットフォームの脆弱性をついたDoS攻撃 (ApacheKiller、hashDoSなど) |

| 少数IPアドレスからのDoS攻撃 (大量正常通信、Slowloris、SYN flood攻撃など) |

|

| [オプション対応]多数IPアドレスからのDDoS攻撃 |

※ 上記攻撃分類に該当するすべての攻撃を防御するものではありません。

※1 有償カスタマイズによる対応となります。

※2 各種マルウェア拡散を防止するためのHTTPレスポンス解析機能を有していますが、最新情報の収集や攻撃傾向分析により実効性を判断して実装を随時調整しています。

上表のように、Webアプリケーションの脆弱性に対する主要な攻撃の多くをカバーしています。

新たな脆弱性についても、随時防御ロジックを更新して対応いたしますので、お客様側では特に意識することなく、最新のセキュリティ対策を維持することが可能です。

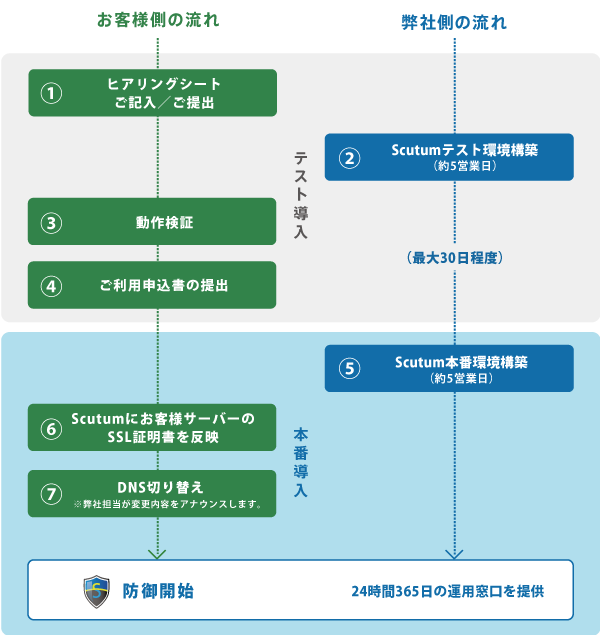

Scutumの導入から運用まで

※本番環境の提供の翌月から課金が開始になります。

お客様側で必要な作業を、最低限に絞り込みました。速やかな導入と、継続的運用サポートがスキュータムの特徴です。

管理者機能一覧

| 1 | WAF機能制御 |

|---|---|

| 2 | Webサーバの設定 |

| 3 | IPアドレス拒否/許可の設定 |

| 4 | SSL/TLSの設定 ※接続を許可するSSL/TLSバージョン、暗号スイートを選択 |

| 5 | ログ閲覧 |

| 6 | SSL証明書の更新 |

| 7 | 除外URLの設定 |

| 8 | パスワード変更 |

| 9 | メールアドレスの変更 |

| 10 | APIキーの管理 |

| 11 | キャプチャ機能の管理 ※オプション |

スキュータムの管理機能は、ご契約者様専用ページ内の個別管理画面から、ウェブブラウザ経由で手軽かつセキュアにご利用いただけます。

サービス運用会社紹介

株式会社セキュアスカイ・テクノロジー

Webアプリケーションに関してのセキュリティソリューションをあらゆる角度から提供。経験豊富なセキュリティ専門家が多数在籍しており、数百サイトに及ぶセキュリティ診断実績を元にWAFサービス『Scutum』を提供しています。

設立: 2006年3月

SSTでは、100社以上、年間500サイト以上の診断実績から得たノウハウを元に、効果的な防御効果を実現します。日々の診断結果から新たに発見された脆弱性に対しても、速やかに「Scutum」への反映を行います。